Chi ti spia con i certificati falsi dei siti?

“Mistakenly” è l’avverbio tra virgolette che accompagna la notizia. Come “errore” sarebbe grosso, ma poi ci sarebbe da discutere come mai dall’errore siano nati dei certificati falsi per i servizi Google, che qualcuno potrebbe usare per spiare la posta e molto altro, mettendo online finti siti Google che ai pc degli utenti appaiono così genuini .

“Mistakenly” è l’avverbio tra virgolette che accompagna la notizia. Come “errore” sarebbe grosso, ma poi ci sarebbe da discutere come mai dall’errore siano nati dei certificati falsi per i servizi Google, che qualcuno potrebbe usare per spiare la posta e molto altro, mettendo online finti siti Google che ai pc degli utenti appaiono così genuini .

IL RIMEDIO – Tutti i principali browser in queste ore stanno correndo ai ripari dopo la notizia, riportata dal blog di Google, che due certificati digitali emessi per errore dall’azienda turca TurkTrust permettono a eventuali malintenzionati di far riconoscere i propri siti come “sicuri”.

Spionaggio, hacktivismo e super virus. Queste le principali minacce che colpiranno il mondo informatico nel 2013. I risultati arrivano incrociando le previsioni della maggiori aziende che si occupano di sicurezza informatica, da Stonesoft a Sophos passando per Fortinet e Blue Coat. I problemi maggiori riguarderanno i grandi sistemi di gestione nazionale. Gli stati moderni investono una gran quantità di fondi nella a difesa cibernetica, molti però hanno deciso di puntare anche sull’offesa, addestrando uomini-cyber e allestendo mini città per la guerra del futuro, che si giocherà soprattutto dietro ai computer.

Spionaggio, hacktivismo e super virus. Queste le principali minacce che colpiranno il mondo informatico nel 2013. I risultati arrivano incrociando le previsioni della maggiori aziende che si occupano di sicurezza informatica, da Stonesoft a Sophos passando per Fortinet e Blue Coat. I problemi maggiori riguarderanno i grandi sistemi di gestione nazionale. Gli stati moderni investono una gran quantità di fondi nella a difesa cibernetica, molti però hanno deciso di puntare anche sull’offesa, addestrando uomini-cyber e allestendo mini città per la guerra del futuro, che si giocherà soprattutto dietro ai computer.

Hacker per scelta. E’ questa la frase che meglio di tutte sintetizza la vicenda di un italiano che si è vendicato della sua ex-azienda in un modo molto particolare. L’uomo ha violato i server dell’azienda hackerando la rete che egli stesso utilizzava per lavorare per poi cancellarne tutti i dati presenti nel database. L’azienda è stata costretta a chiudere per 15 giorni, durante i quali i dipendenti sono stati messi in cassa integrazione temporanea con danni per diverse centinaia di migliaia di euro. Con l’attacco informatico l’hacker è riuscito a distruggere tutto: dai dati societari a quelli su clienti e prodotti fino ai contratti di lavoro.

Hacker per scelta. E’ questa la frase che meglio di tutte sintetizza la vicenda di un italiano che si è vendicato della sua ex-azienda in un modo molto particolare. L’uomo ha violato i server dell’azienda hackerando la rete che egli stesso utilizzava per lavorare per poi cancellarne tutti i dati presenti nel database. L’azienda è stata costretta a chiudere per 15 giorni, durante i quali i dipendenti sono stati messi in cassa integrazione temporanea con danni per diverse centinaia di migliaia di euro. Con l’attacco informatico l’hacker è riuscito a distruggere tutto: dai dati societari a quelli su clienti e prodotti fino ai contratti di lavoro.

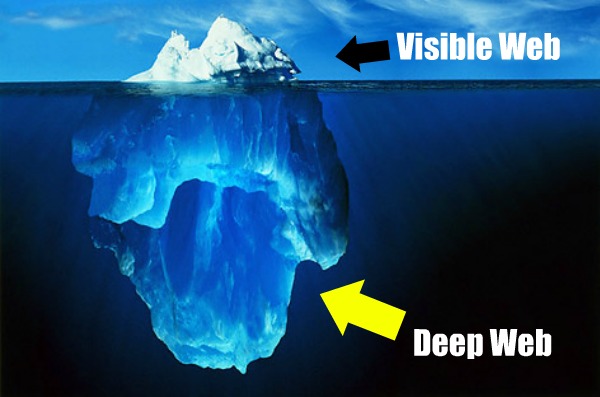

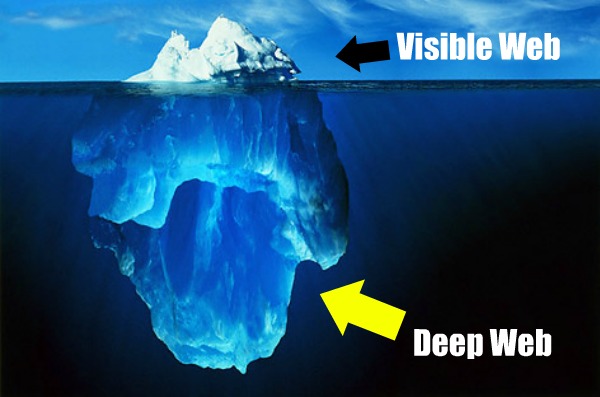

C’è una rete poco conosciuta, che si nasconde dietro i milioni di siti indicizzati che ogni giorno visitiamo. Si chiama deep web, o dark web, o ancora web invisibile, nemmeno il nome e poi tanto chiaro. Si tratta di un network che secondo stime effettuate nel 2001, sarebbe 550 volte più grande della comune rete Internet, l’unica realtà virtuale per miliardi di persone.

C’è una rete poco conosciuta, che si nasconde dietro i milioni di siti indicizzati che ogni giorno visitiamo. Si chiama deep web, o dark web, o ancora web invisibile, nemmeno il nome e poi tanto chiaro. Si tratta di un network che secondo stime effettuate nel 2001, sarebbe 550 volte più grande della comune rete Internet, l’unica realtà virtuale per miliardi di persone.

I genitori di adolescenti non saranno contenti di sapere che Facebook

I genitori di adolescenti non saranno contenti di sapere che Facebook

Secondo gli analisti del “Laboratorio”, nel prossimo anno si moltiplicheranno notevolmente i casi di phishing nei confronti degli enti governativi nonché delle società private in varie sfere del settore imprenditoriale. Ai cyber-attacchi saranno sottoposti più spesso i siti crucialmente importanti, per esempio, i siti dell’infrastruttura di pubblica utilità o del sistema di trasporto.

Secondo gli analisti del “Laboratorio”, nel prossimo anno si moltiplicheranno notevolmente i casi di phishing nei confronti degli enti governativi nonché delle società private in varie sfere del settore imprenditoriale. Ai cyber-attacchi saranno sottoposti più spesso i siti crucialmente importanti, per esempio, i siti dell’infrastruttura di pubblica utilità o del sistema di trasporto.

Per i servizi segreti americani, ci sarebbe il governo cinese dietro molti attacchi informatici che hanno cercato di rubare informazioni su prodotti e progetti di aziende statunitensi. E’ quanto ha scritto il Los Angeles Times citando fonti anonime dell’intelligence americana, che sta completando un rapporto chiesto dal Pentagono per tracciare e stimare i danni economici causati dai cyber-attacchi che dall’estero hanno colpito gli Stati Uniti. Lo studio, che sarà completato e consegnato entro l’inizio del 2013, è il primo in materia di spionaggio virtuale e attacchi informatici.

Per i servizi segreti americani, ci sarebbe il governo cinese dietro molti attacchi informatici che hanno cercato di rubare informazioni su prodotti e progetti di aziende statunitensi. E’ quanto ha scritto il Los Angeles Times citando fonti anonime dell’intelligence americana, che sta completando un rapporto chiesto dal Pentagono per tracciare e stimare i danni economici causati dai cyber-attacchi che dall’estero hanno colpito gli Stati Uniti. Lo studio, che sarà completato e consegnato entro l’inizio del 2013, è il primo in materia di spionaggio virtuale e attacchi informatici.

Quest’anno Babbo Natale ha intenzione di rifornirsi online per i regali. Ma anche lui deve fare i conti con le frodi che dilagano sul web.Per aiutarlo

Quest’anno Babbo Natale ha intenzione di rifornirsi online per i regali. Ma anche lui deve fare i conti con le frodi che dilagano sul web.Per aiutarlo

La prima guerra mondiale è stata la guerra dei chimici, con la nascita delle prime armi di distruzione di massa. La seconda quella dei fisici, con la caduta delle due atomiche. Si dice che adesso sia l’ora dei matematici, anche se il monopolio se lo stanno accaparrando sempre più gli informatici. Mentre decine di satelliti controllano la vita sulla terra e droni vengono spediti a sabotare e uccidere, si sta estendendo come un cancro la rete virus informatici, capaci di rendere un paese vulnerabile come in passato avevano fatto i giapponesi a Pearl Harbour. La risposta americana a questo problema di sicurezza nazionale è l’idea lanciata dal Pentagono di creare Cyber City, una città a tutti gli effetti, abitata però non da persone normali, ma da un esercito di hacker.

La prima guerra mondiale è stata la guerra dei chimici, con la nascita delle prime armi di distruzione di massa. La seconda quella dei fisici, con la caduta delle due atomiche. Si dice che adesso sia l’ora dei matematici, anche se il monopolio se lo stanno accaparrando sempre più gli informatici. Mentre decine di satelliti controllano la vita sulla terra e droni vengono spediti a sabotare e uccidere, si sta estendendo come un cancro la rete virus informatici, capaci di rendere un paese vulnerabile come in passato avevano fatto i giapponesi a Pearl Harbour. La risposta americana a questo problema di sicurezza nazionale è l’idea lanciata dal Pentagono di creare Cyber City, una città a tutti gli effetti, abitata però non da persone normali, ma da un esercito di hacker.

L’occasione fa l’uomo ladro: il vecchio adagio sembra trovare conferma in un fenomeno che, in un momento di crisi economica di cui ancora non si intravede la fine, infligge una nuova piaga al mondo dell’imprenditoria: l’aumento esponenziale dell’attività di spionaggio informatico. Secondo l’Osservatorio per la sicurezza informatica istituito da Yarix, infatti, i “furti” di informazioni strategiche alle sole aziende del produttivo nordest italiano, dallo scorso anno ad oggi sono aumentati di oltre l’800%. Questo tipo di reato, che esiste da sempre, si acuisce in tempi di crisi, quando il personale all’interno delle aziende sembra farsi più “infedele”.

L’occasione fa l’uomo ladro: il vecchio adagio sembra trovare conferma in un fenomeno che, in un momento di crisi economica di cui ancora non si intravede la fine, infligge una nuova piaga al mondo dell’imprenditoria: l’aumento esponenziale dell’attività di spionaggio informatico. Secondo l’Osservatorio per la sicurezza informatica istituito da Yarix, infatti, i “furti” di informazioni strategiche alle sole aziende del produttivo nordest italiano, dallo scorso anno ad oggi sono aumentati di oltre l’800%. Questo tipo di reato, che esiste da sempre, si acuisce in tempi di crisi, quando il personale all’interno delle aziende sembra farsi più “infedele”.